MIkrotik minimālā iestatīšana

Šis raksts tapis skolas vajadzībām. Nepieciešams, lai ātri paveiktu vienu mazu uzdevumu. Kādreiz taps labāks raksta variants, kur tiks konfigurēts Mikrotik no 0, jeb bez pamata konfigurācijas. Šajā gadījumā tiks vienkārši rediģēta pamata konfigurācija. Vispirms var noskatīties nelielu video, kā tas notiek un tad sekos neliels apraksts, kas īsti notiek konkrētajā video.

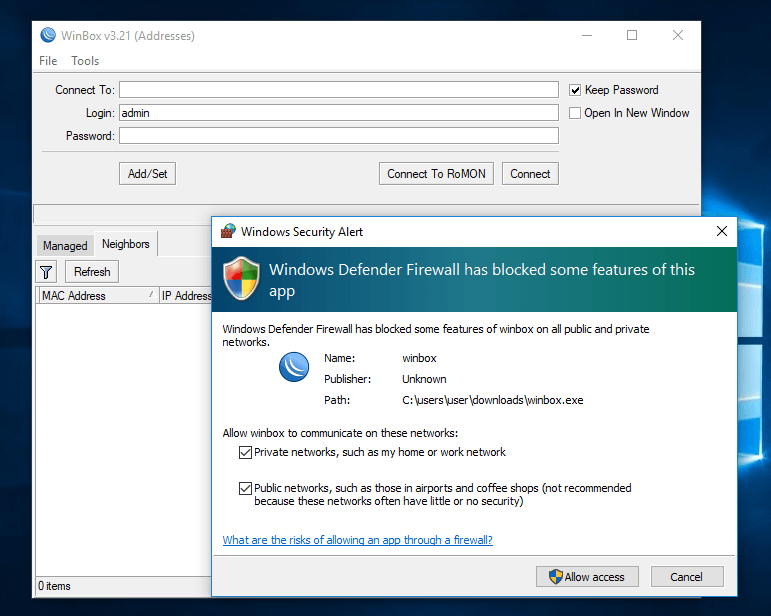

Tātad, kas notiek video. Atveram winbox. Atrast var šeit. Tad atveram cilni ar nosaukumu Neighbors Ugunsmūris palūgs Jums atļauju programmai piekļūt tīklam. Tas nepieciešams, lai programma spētu sameklēt lokālajā tīklā visus Mikrotik maršrutētājus

Spiežam Allow access . Tad no saraksts izvēlamies mums nepieciešamo Mikrotik maršrutētāju. Visticamāk Jums būs pieejams tikai viens. Izvēloties OBLIGĀTI spiežam uz maršrutētāja MAC adreses (šoreiz tas nepieciešams, jo mainīsim maršrutētāja LAN IP adresi). Pēc noklusējuma jauniem Mikrotik maršrutētājam IP ir 192.168.88.1 un lietotājvārds ir admin .

Kad izvēlamies mūsu maršrutētāju, pie username rakstam admin un spiežam Connect

Nākamais, šim uzdevumam samainīsim lokālā tīkla interfeisa Ether2 IP adresi. Tā būs mūsu tīkla vārteja uz internetu. Dodamies uz IP -> Addresses

192.168.5.1/26

Mūsu Vārtejas IP + Tikla maska

Apakštīkls būs 26, jo nav nepieciešams daudz datoru, precīzāk sanāk 62 iespējami klienti, ieskaitot maršrutētāju

Nākamais ir nepieciešams doties uz sadaļu IP – > DHCP server un nospiest pogu DHCP Setup. Pec būtības spiežam Next Next, līdz nonākam līdz DNS, tur ievadam divus DNS serverus

8.8.8.8

Mūsu DNS

1.1.1.1

Pārējās vērtības lai paliek pēc noklusējuma.

Pēdējais solis, pārliecināmies, ka ugunsmūrī ir NAT masquerade noteikums, kurš nodrošina iekšējā tīkla datoriem interneta pieslēgumu.

Pēc būtības tas arī viss. Turpinājums sekos….

Ja tu maini subnetu uz mazāku (jā, es arī, bet uz /25), tad nevajadzētu aizmirst arī IP->Pool pamainīt.

Un tos startup-default-skriptus jau nu gan nevajadzētu lietot. Tik daudz kā pielikt Maskerādi, Passthrough established+related, un palaist DHCP setup jau nu var paši. No tiek tizlajiem skriptiem gļuki sanāk.

Tāpat arī vajadzētu nokačāt all-packages un uzlikt tikai vajadzīgās pakas. Ja nu ir jau jaunākā versija tad kautvai caur System-Packages-downgrade. Vajadzīgās ir System/DHCP, nu un tālāk jau pēc vajadzības. Ja routeris bez bezvada – Wireless ar var nelikt.

Vot piemēram Multicast var uzlikt ja domā kauko streamoties. Īsāk sakot – kad vajadzēs funkciju – uzliksi paku.

Un par jaunākajām versijām arī nevajag bez iemesla safanoties! Nesen kaukādam RB3011 nesapratu kas pa Tx trafiku uz WAN porta. Nu nekas nau palaists, tikai es caur Winbox ielogojies. Uzliek drop input UDP 53 – trafiks pazūd! Ideāli! DNS exploits ir atpakaļ!

Mikrotikam nu jau var ticēt tikpat cik OpenWRT 19.07 (Kas ir 1kārši pilnīgs ārprāta sūdagļuks)

Kā video redzams- maska 26 un Mikrotik pats saprot, ka pool ir 2-62. IP adrese. Ir ierobežots. tieši Vienai mazai datorklasei ar virtuālām mašīnām pietiek. Un kā minēts, ātrs mazs un ne gluži pareizs, no drošības viedokļa raksts. Vajadzēja maksimāli ātri, maksimāli viegli uztveramu info nodrošināt jaunajai paaudzei.

Turpinājums tēmai sekos.

Kā arī nevajag aizmirst par servisa portu maiņu un ierobežošanu, kas var un no kurienes var pieslēgties. DNS pieprasījumus no ārpasaules vienmēŗ vajag bloķēt. Tam jābūt standarta konfigurācijā….

Nu bet Mikrotik taču teica ka no kuras tur versijas DNS floods ir izlabots. Līdz 6.45 bija jau ar izlabots, un tagad atkal ielikuši vecu bind.

Servisa portus, nu, Winbox pat var atstāt defaulto, nau tik traki. Vot webgui un telnet/ftp gan ir jāpiegriež. Tur ķīnieši, indusi un taivāņi visu laiku bruteforcē.

Sveiks. Ar nepacietību gaidu pilno mikrotik pamācību. 🙂